Cara Mengubah Port SSH di Debian dan Ubuntu Server - SSH (Secure Shell) merupakan protokol jaringan berbasis kriptografi yang digunakan untuk remote shell dan juga komunikasi data secara aman pada jaringan komputer. SSH memiliki kemampuan melakukan enkripsi dan dekripsi data yang dipertukarkan antara host client dan server.

Protokol SSH berjalan pada TCP 22, protokol ini dirancang guna menggantikan protokol serupa yaitu telnet, yang mana protokol telnet tidak memiliki kemampuan enkripsi data sehingga proses pertukaran data yang terjadi dapat disniffing karena mengirimkan seluruh informasi dalam bentuk plain teks yang dapat dibaca dengan mudah.

Selain dipakai untuk remote shell layaknya telnet, SSH juga bisa digunakan untuk proses pertukaran data antara server dengan client menggunakan SFTP (Secure File Transfer Protocol). SFTP merupakan protokol pengganti FTP yang kurang aman dan tidak terenkripsi.

Semua konfigurasi pada server bisa dilakukan melalui koneksi SSH, misalnya saja kamu manage VPS untuk website atau mail server kamu. Namun ternyata, service SSH yang terbuka pada server juga bisa dimanfaatkan oleh hacker untuk mencoba serangkaian teknik hacking guna mendapatkan unauthorized access ke server, teknik yang paling umum dipakai biasanya yaitu serangan brute force.

Baca juga :

Cracking password dengan hydra

Cracking password dengan medusa

Salah satu cara untuk mengamankannya yaitu dengan mengubah default port SSH dari port 22 menjadi port lain yang tidak umum, misalnya saja kita ubah ke port 2288.

Protokol SSH berjalan pada TCP 22, protokol ini dirancang guna menggantikan protokol serupa yaitu telnet, yang mana protokol telnet tidak memiliki kemampuan enkripsi data sehingga proses pertukaran data yang terjadi dapat disniffing karena mengirimkan seluruh informasi dalam bentuk plain teks yang dapat dibaca dengan mudah.

Selain dipakai untuk remote shell layaknya telnet, SSH juga bisa digunakan untuk proses pertukaran data antara server dengan client menggunakan SFTP (Secure File Transfer Protocol). SFTP merupakan protokol pengganti FTP yang kurang aman dan tidak terenkripsi.

Cara Mengubah Port SSH di Linux

Service SSH merupakan salah satu service yang sangat penting, karena melalui service ini kita bisa melakukan remote shell yang ada di server dengan mudah melalui antar muka teks (CLI).Semua konfigurasi pada server bisa dilakukan melalui koneksi SSH, misalnya saja kamu manage VPS untuk website atau mail server kamu. Namun ternyata, service SSH yang terbuka pada server juga bisa dimanfaatkan oleh hacker untuk mencoba serangkaian teknik hacking guna mendapatkan unauthorized access ke server, teknik yang paling umum dipakai biasanya yaitu serangan brute force.

Baca juga :

Cracking password dengan hydra

Cracking password dengan medusa

Salah satu cara untuk mengamankannya yaitu dengan mengubah default port SSH dari port 22 menjadi port lain yang tidak umum, misalnya saja kita ubah ke port 2288.

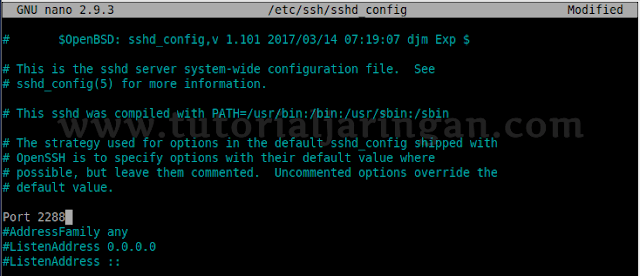

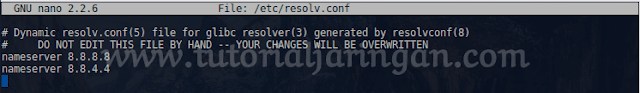

Untuk mengubah port SSH kita harus mengedit file SSH daemon dengan teks editor, jalankan perintah berikut untuk membuka filenya.

$ sudo nano /etc/ssh/sshd_config

Kemudian cari ini.

#Port 22

Kemudian ganti angka 22 menjadi angka 2288 (atau port number lain yang kamu inginkan), hilangkan juga tanda pagar di belakangnya agar baris tersebut dapat dieksekusi oleh sistem.

Lalu simpan file sshd_config yang baru saja kita edit dengan menekan tombol kombinasi CTRL + X, lalu ketik Y pada keyboard dan tekan tombol enter.

Terakhir silahkan service SSHnya dengan menjalankan perintah berikut.

$ sudo service ssh restart

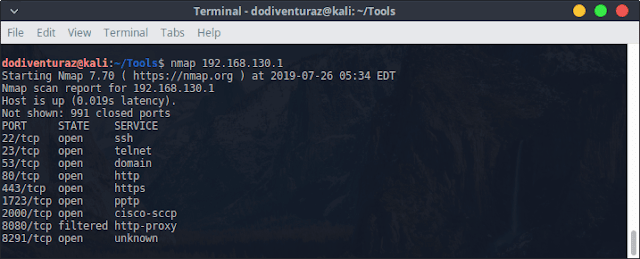

Untuk melihat apakah port 2288 sudah open atau belum, kamu bisa mengeceknya dengan nmap, perintahnya seperti ini.

$ nmap localhost

Atau ..

$ nmap localhost -p2288

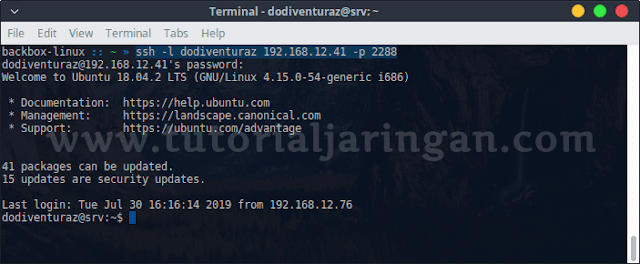

Nah ternyata port 2288 statusnya sudah open, kemudian sekarang kita coba remote SSH dari komputer client melalui port 2288, bisa pakai putty atau dari konsol terminal langsung seperti ini.

Hasilnya kita berhasil login SSH ke server melalui port 2288 yang sebelumnya sudah kita setting. Dengan begitu maka server kita akan lebih aman dari serangan brute force yang dilakukan oleh orang-orang yang tidak bertanggung jawab yang ingin mengambil alih server kita.

Selain mengganti default port, kita juga bisa mengamankan login SSH dengan memproteksinya menggunakan Fail2ban, tutorialnya insyaallah akan saya posting secepatnya kalau tidak ada halangan.

Demikian tutorial kali ini, semoga bermanfaat dan terimakasih.